応用情報技術者過去問題 令和2年秋期 午後問1

⇄問題文と設問を画面2分割で開く⇱問題PDF問1 情報セキュリティ

内部不正による情報漏えいの対策に関する次の記述を読んで,設問1~3に答えよ。

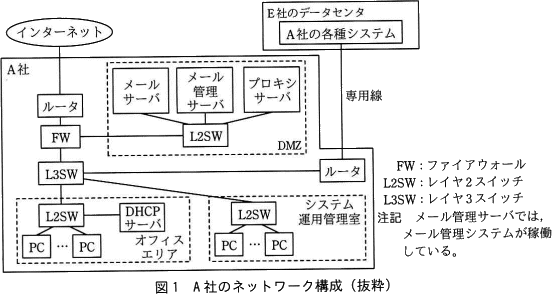

A社は,小,中,高校生及び大学受験生向けに通信教育を行っている。A社では,受講生の個人情報や受講履歴などを管理する受講生管理システムと複数の業務システム(以下,A社の各種システムという)をE社のデータセンタで運用している。A社の各種システムの運用管理は,社内のシステム運用管理室で,F社から派遣された技術者(以下,F社技術者という)が行っている。A社のネットワーク構成を図1に示す。 メール管理システムは,電子メール(以下,メールという)の誤送信を防止する目的で導入されている。PCから送信されたメールは,メール管理サーバで一旦保留され,送信者によって,宛先,メール本文及び添付ファイルに間違いがないことの確認操作が行われた後に,メールサーバに転送される。インターネットアクセスは,プロキシサーバ経由で行う。プロキシサーバでは,利用者認証は行っていない。PCには,DHCPサーバからIPアドレスなどの情報が付与されている。 A社では,情報セキュリティ担当役員を委員長とする情報セキュリティ委員会によって,情報セキュリティ管理規程(以下,管理規程という)が整備されている。管理規程の内容を基に,次のように運用されている。

メール管理システムは,電子メール(以下,メールという)の誤送信を防止する目的で導入されている。PCから送信されたメールは,メール管理サーバで一旦保留され,送信者によって,宛先,メール本文及び添付ファイルに間違いがないことの確認操作が行われた後に,メールサーバに転送される。インターネットアクセスは,プロキシサーバ経由で行う。プロキシサーバでは,利用者認証は行っていない。PCには,DHCPサーバからIPアドレスなどの情報が付与されている。 A社では,情報セキュリティ担当役員を委員長とする情報セキュリティ委員会によって,情報セキュリティ管理規程(以下,管理規程という)が整備されている。管理規程の内容を基に,次のように運用されている。

保有する情報には,管理規程に基づいてa区分を設定し,電子文書や書類に,区分に沿ったマークを表示又は押印して,誰でも判別できるようにし,区分に応じた取扱方法を定めている。F社技術者を含む社員による,A社の各種システムの操作に関しては,そのシステムの利用者だけに,業務上必要となる最低限の機能を利用できるbを付与している。利用者は,システムが保有する情報を,PCや許可された可搬型記憶媒体にダウンロードできる。資産価値又は重要度の高い情報の社外への持出しは原則として禁止されているが,持ち出すことが必要になった場合は,管理者である上司の承認を得た後に持ち出すことができる。社員は,社外の関係者との間で,添付ファイル付きメールの送受信を行っている。業務上不要なWebサイトへのアクセスやメールの私的利用は禁止されているが,徹底できていない。

昨今,正社員や派遣社員など,内部者の不正行為による個人情報や営業情報の漏えい事件の報道が後を絶たない。そこで,情報セキュリティ委員会では,内部不正による情報漏えいの追加の対策を実施することを決め,A社の情報セキュリティリーダーのB主任に,情報システム部の支援を受けて対策案をまとめるように指示した。

〔現状の調査〕

B主任は,まず,内部不正が発生する要因について調査した。内部不正は,不正のトライアングルと呼ばれる三つの要因(動機,機会,正当化)が揃ったときに,発生するおそれが増すと言われている。B主任は,IPAの"組織における内部不正防止ガイドライン"に含まれる,"内部不正チェックシート"を利用して問題点の把握を行った。その結果,次の三つの問題があることが判明した。

これらの問題への対策を実施することによって,不正のトライアングルの要因の一つである機会が低減されることから,不正の抑止につながると考えられるので,これらの問題への対策について検討することにした。

〔内部不正に対する技術面での対策〕

問題の(1)については,可搬型記憶媒体の運用を管理規程どおりに行うことが必要である。しかし,許可されていない可搬型記憶媒体に情報をダウンロードするなどの悪意をもった行動に対しては,管理規程だけでは対処できない。そこで,PCの操作ログの取得機能や①デバイス制御機能をもつPC管理システムを導入することにした。

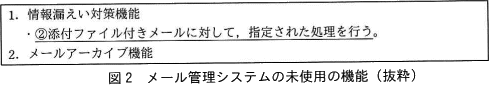

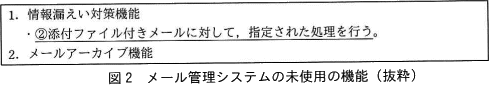

問題の(2)については,メール管理システムとプロキシサーバの設定の見直しで対処することにした。導入済みのメール管理システムの未使用の機能を図2に示す。 メール管理システムでは,新たに,図2中の情報漏えい対策機能を有効にする。プロキシサーバでは,URLフィルタリングを稼働させ,業務上必要なWebサイトをホワイトリストに登録してアクセスを許可し,その他のWebサイトへのアクセスは遮断する。ホワイトリストへの登録は,情報セキュリティ委員会による認定後に情報システム部が行う。ホワイトリストに含まれないWebサイトの中にも,業務上必要となるサイトが存在する可能性があるので,③当該サイトの利用を希望する者がとるべき手段を用意する。

メール管理システムでは,新たに,図2中の情報漏えい対策機能を有効にする。プロキシサーバでは,URLフィルタリングを稼働させ,業務上必要なWebサイトをホワイトリストに登録してアクセスを許可し,その他のWebサイトへのアクセスは遮断する。ホワイトリストへの登録は,情報セキュリティ委員会による認定後に情報システム部が行う。ホワイトリストに含まれないWebサイトの中にも,業務上必要となるサイトが存在する可能性があるので,③当該サイトの利用を希望する者がとるべき手段を用意する。

〔ログの取得とメールのアーカイブ〕

問題の(3)の対策として,④プロキシサーバとPC管理システムで全てのログを取得するとともに,新たに,図2中の,メールアーカイブ機能を有効にすることにした。

プロキシサーバのログでは,通信が行われた日時,⑤作業者のID,アクセス先IPアドレス,操作内容などが確認できるようになる。PC管理システムのログでは,PCでの全ての操作内容が把握できるようになる。メールアーカイブでは,送信されたメール本文及び添付ファイルの内容,送信者及び宛先が特定できるようになる。

B主任は,これらの検討を基に,(a)PC管理システムの導入,(b)メール管理システムの未使用機能の有効化,(c)プロキシサーバでのURLフィルタリングの稼働と設定の見直し,(d)ログの取得と監視,の四つの対策案をまとめた。また,⑥これらの対策を社内に告知することによって,内部不正を抑止することが期待できるので,四つの対策の実施と対策内容を社内に告知することを情報セキュリティ委員会に提案し,承認された。

A社は,小,中,高校生及び大学受験生向けに通信教育を行っている。A社では,受講生の個人情報や受講履歴などを管理する受講生管理システムと複数の業務システム(以下,A社の各種システムという)をE社のデータセンタで運用している。A社の各種システムの運用管理は,社内のシステム運用管理室で,F社から派遣された技術者(以下,F社技術者という)が行っている。A社のネットワーク構成を図1に示す。

保有する情報には,管理規程に基づいてa区分を設定し,電子文書や書類に,区分に沿ったマークを表示又は押印して,誰でも判別できるようにし,区分に応じた取扱方法を定めている。F社技術者を含む社員による,A社の各種システムの操作に関しては,そのシステムの利用者だけに,業務上必要となる最低限の機能を利用できるbを付与している。利用者は,システムが保有する情報を,PCや許可された可搬型記憶媒体にダウンロードできる。資産価値又は重要度の高い情報の社外への持出しは原則として禁止されているが,持ち出すことが必要になった場合は,管理者である上司の承認を得た後に持ち出すことができる。社員は,社外の関係者との間で,添付ファイル付きメールの送受信を行っている。業務上不要なWebサイトへのアクセスやメールの私的利用は禁止されているが,徹底できていない。

昨今,正社員や派遣社員など,内部者の不正行為による個人情報や営業情報の漏えい事件の報道が後を絶たない。そこで,情報セキュリティ委員会では,内部不正による情報漏えいの追加の対策を実施することを決め,A社の情報セキュリティリーダーのB主任に,情報システム部の支援を受けて対策案をまとめるように指示した。

〔現状の調査〕

B主任は,まず,内部不正が発生する要因について調査した。内部不正は,不正のトライアングルと呼ばれる三つの要因(動機,機会,正当化)が揃ったときに,発生するおそれが増すと言われている。B主任は,IPAの"組織における内部不正防止ガイドライン"に含まれる,"内部不正チェックシート"を利用して問題点の把握を行った。その結果,次の三つの問題があることが判明した。

- USBメモリなどの可搬型記憶媒体の運用が,管理規程どおりに行われていない。

- メールや社外のWebサイトの利用が,管理規程どおりに行われていない。

- 重要情報へのアクセス履歴及び利用者の操作履歴などのログの取得と管理が適切に行われていない。

これらの問題への対策を実施することによって,不正のトライアングルの要因の一つである機会が低減されることから,不正の抑止につながると考えられるので,これらの問題への対策について検討することにした。

〔内部不正に対する技術面での対策〕

問題の(1)については,可搬型記憶媒体の運用を管理規程どおりに行うことが必要である。しかし,許可されていない可搬型記憶媒体に情報をダウンロードするなどの悪意をもった行動に対しては,管理規程だけでは対処できない。そこで,PCの操作ログの取得機能や①デバイス制御機能をもつPC管理システムを導入することにした。

問題の(2)については,メール管理システムとプロキシサーバの設定の見直しで対処することにした。導入済みのメール管理システムの未使用の機能を図2に示す。

〔ログの取得とメールのアーカイブ〕

問題の(3)の対策として,④プロキシサーバとPC管理システムで全てのログを取得するとともに,新たに,図2中の,メールアーカイブ機能を有効にすることにした。

プロキシサーバのログでは,通信が行われた日時,⑤作業者のID,アクセス先IPアドレス,操作内容などが確認できるようになる。PC管理システムのログでは,PCでの全ての操作内容が把握できるようになる。メールアーカイブでは,送信されたメール本文及び添付ファイルの内容,送信者及び宛先が特定できるようになる。

B主任は,これらの検討を基に,(a)PC管理システムの導入,(b)メール管理システムの未使用機能の有効化,(c)プロキシサーバでのURLフィルタリングの稼働と設定の見直し,(d)ログの取得と監視,の四つの対策案をまとめた。また,⑥これらの対策を社内に告知することによって,内部不正を抑止することが期待できるので,四つの対策の実施と対策内容を社内に告知することを情報セキュリティ委員会に提案し,承認された。

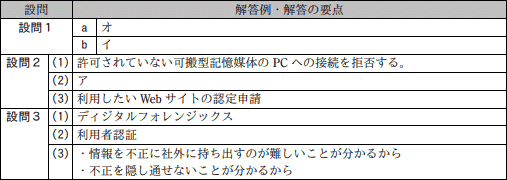

設問1

本文中のa,bに入れる最も適切な字句を解答群の中から選び,記号で答えよ。

a,b に関する解答群

- 機能

- 権限

- ツール

- 取引

- 秘密

解答入力欄

- a:

- b:

解答例・解答の要点

- a:オ

- b:イ

解説

〔aについて〕

組織で管理する情報資産は、法的要求事項、価値、重要性、開示の有無、取扱いへの慎重さなどの観点から、情報セキュリティ管理規程で定めた分類体系に基づいて適切に分類しなければなりません。重要情報とそれ以外の情報を区別しておかないと、客観的に保護する必要のある情報かどうかがわからず、役職員が秘密情報を漏らしてしまう恐れや、それほど重要ではない情報の保護に過剰な対策コストを掛けてしまうことがあるからです。

分類する区分については定義された特定の用語があるわけではないので、aには「機密」「情報」「格付け」などが入り得ます。選択肢の中では、機密に近い意味の「秘密」が最も適切です。

∴a=オ:秘密

〔bについて〕

情報システムの利用者に情報資産へのアクセス権を与えるときには、業務遂行において必要最小限度の範囲で与えるのが情報セキュリティ上の原則です。bは、システムの利用者に付与するもの、かつ、業務上必要となる最低限のシステムの機能を利用するために付与するものですから、選択肢の中では「権限」が適切です。

∴b=イ:権限

組織で管理する情報資産は、法的要求事項、価値、重要性、開示の有無、取扱いへの慎重さなどの観点から、情報セキュリティ管理規程で定めた分類体系に基づいて適切に分類しなければなりません。重要情報とそれ以外の情報を区別しておかないと、客観的に保護する必要のある情報かどうかがわからず、役職員が秘密情報を漏らしてしまう恐れや、それほど重要ではない情報の保護に過剰な対策コストを掛けてしまうことがあるからです。

分類する区分については定義された特定の用語があるわけではないので、aには「機密」「情報」「格付け」などが入り得ます。選択肢の中では、機密に近い意味の「秘密」が最も適切です。

∴a=オ:秘密

〔bについて〕

情報システムの利用者に情報資産へのアクセス権を与えるときには、業務遂行において必要最小限度の範囲で与えるのが情報セキュリティ上の原則です。bは、システムの利用者に付与するもの、かつ、業務上必要となる最低限のシステムの機能を利用するために付与するものですから、選択肢の中では「権限」が適切です。

∴b=イ:権限

設問2

〔内部不正に対する技術面での対策〕について,(1)~(3)に答えよ。

解答群

- あらかじめ指定された上司に通知し,上司の承認後に送信する。

- 一旦保留し,送信者によるメール内容の確認操作後に送信する。

- 添付ファイルを暗号化し,パスワードを別メールで送信する。

- 添付ファイルを削除して,メールの本文だけを送信する。

解答入力欄

解答例・解答の要点

- 許可されていない可搬型記憶媒体のPCへの接続を拒否する (27文字)

- ア

- 利用したいWebサイトの認定申請 (16文字)

解説

- デバイス機能をもつPC管理システムを導入する目的は、許可されていない可搬型記憶媒体に情報をダウンロードするなどの行動を防ぐためです。

デバイス管理機能とは、PCに接続されている、または接続しようとしているUSBメモリ、スマートフォンなどの可搬型記憶媒体を検出し、記憶媒体ごとにアクセスの可否や利用可能なユーザなどを設定できる機能です。可搬型記憶媒体へのダウンロードはPCを介して行われるので、PCに接続できる可搬型記憶媒体を組織が許可しているデバイスだけに制限し、許可されていないデバイスの接続を受け付けないようにすれば、情報の不正持ち出しを防ぐことができると考えられます。

なお、許可された可搬型記憶媒体にダウンロードすることは認められているので、全ての可搬型記憶媒体の接続を拒否する運用はNGです。

∴許可されていない可搬型記憶媒体のPCへの接続を拒否する - 重要情報又は資産価値の高い情報の社外への持出しは原則禁止で、必要があるときには上司の承認を得ることになっています。しかし、現状のA社の運用では「PCから送信されたメールは,メール管理サーバで一旦保留され,送信者によって,…確認操作が行われた後に,メールサーバに転送される」とあるように、本人の再確認のみでメール送信ができてしまうので、メールの誤送信により重要情報が社外に漏れたり、私的な宛先へのメール送信により役職員が不正に重要情報を持ち出したりする可能性が考えられます。

添付ファイル付きメールに対してメール管理システムで行うべき処理は、このリスクへの対応策となっている必要があります。- 正しい。社外宛ての添付ファイル付きメールについて、上司に承認を要求する機能を持たせることで、誤送信と重要情報の不正持出しのどちらも検知できるようになるので、有効な対策と言えます。

- 送信者本人によるメール内容の確認は既に行われています。再確認により誤送信は抑制できますが、悪意を持って情報を持ち出そうとする行動に対しては無力です。

- パスワード付ファイルをメール送信し、後から別メールでパスワードを送る手順は、PPAPと呼ばれ、誤送信の抑止には少しだけ効果がありますが、情報の不正持ち出しには効果がない対策です。同じ宛先に送るので、パスワード付ファイルを受信した人は、ほぼ確実にパスワードを入手することができるからです。セキュリティ的には現状の手順とは変わらないため不適切です。

- A社の社員は、社外の関係者との間で、添付ファイル付きメールの送受信を行っています。添付ファイルが自動で削除されると業務に支障を来すので不適切です。

- プロキシサーバにURLフィルタリングを導入した後は、ホワイトリストに登録されているWebサイト以外へのインターネットアクセス(業務上不要なWebサイトへのアクセス)が、プロキシサーバによってブロックされます。ホワイトリストが固定のままだと、業務上新たに利用が必要になったWebサイトにアクセスできず業務に差し支えるので、必要に応じてホワイトリストに追加登録ができる手順を定めなければなりません。

ホワイトリストへの登録は、情報セキュリティ委員会による認定後に情報システム部が行うことになっているので、サイトの利用を希望する利用者に用意すべき手段は、「利用したいWebサイトの認定を申請する」ということになります。

∴利用したいWebサイトの認定申請

設問3

〔ログの取得とメールのアーカイブ〕について,(1)~(3)に答えよ。

解答入力欄

解答例・解答の要点

- デジタルフォレンジックス (12文字)

- 利用者認証 (5文字)

- ・情報を不正に社外に持ち出すのが難しいことが分かるから (26文字)

・不正を隠し通せないことが分かるから (17文字)

解説

- 不正アクセスや情報漏えいなどのセキュリティインシデントが発生した際に、インシデントに関係するコンピュータやデバイスなどの機器から、原因究明や法的証拠に必要となる電子的記録を収集し、保全し、解析することを「デジタルフォレンジックス」と言います。インシデントの解明や証拠の提供において非常に重要な役割を果たします。

フォレンジックス(forensics)は「科学捜査」や「法医学の~」という意味を持ち、直訳すると「電子科学捜査」となります。デジタルフォレンジックスは、インシデントの解明や証拠の提供において非常に重要な役割を果たします。

∴デジタルフォレンジックス - A社のシステム構成では、PCのIPアドレスがDHCPによる動的割付けであること、問題文前半部に「プロキシサーバでは,利用者認証は行っていない」とあるので、プロキシサーバは、どの利用者(またはPC)からアクセスがあったのかを特定できません。利用者認証はプロキシサーバの主な機能の1つで、認証を有効にした場合にはログにユーザ名が記録されるようになっています。したがって、利用者認証を有効にしてアクセスと作業者のIDを紐づければ、ログに記録された作業者のIDから作業者名を特定することができるようになります。

∴利用者認証 - 実施するセキュリティ対策を告知することは、内部不正対策に関わる役職員の意識向上を図るとともに、内部不正行為を企む者に対する抑止力となります。具体的に、今回実施する対策を内部不正をしようとする人が知った場合、次のような印象を抱くと想像できます。

- (a)PC管理システムの導入、(b)メール管理システムの未使用機能の有効化、(c)URLフィルタリング

- 情報の不正持ち出しが難しい

- (d)ログの取得と監視

- 作業者名が特定されるので、不正をしても見つかる

∴情報を不正に社外に持ち出すのが難しいことが分かるから

不正を隠し通せないことが分かるから

ちなみに、"組織における内部不正防止ガイドライン"では、内部不正防止のための基本原則として、状況的犯罪予防の考え方を応用した以下の5つを掲げています。- ①犯行を難しくする(やりにくくする)

- 対策を強化することで犯罪行為を難しくする

- ②捕まるリスクを高める(やると見つかる)

- 管理や監視を強化することで捕まるリスクを高める

- ③犯行の見返りを減らす(割に合わない)

- 標的を隠したり、排除したり、利益を得にくくすることで犯行を防ぐ

- ④犯行の誘因を減らす(その気にさせない)

- 犯罪を行う気持ちにさせないことで犯行を抑止する

- ⑤犯罪の弁明をさせない(言い訳させない)

- 犯行者による自らの行為の正当化理由を排除する